ISO/IEC 27001

Zertifikate

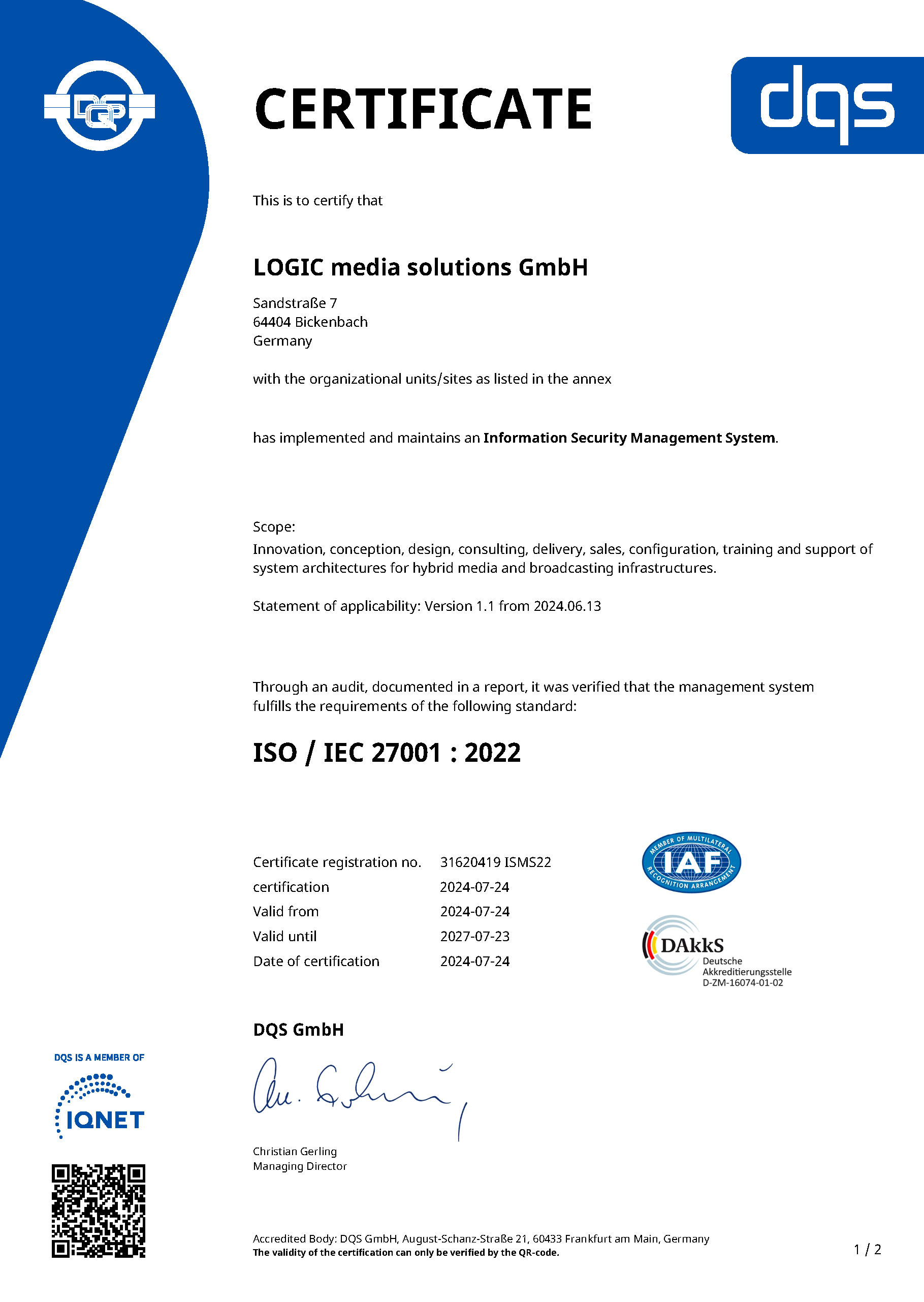

Hier können Sie unser Zertifikat in der deutschen und englischen Version herunterladen.

FAQ

- Was umfasst die ISO/IEC 27001-Zertifizierung?Die ISO/IEC 27001-Zertifizierung ist eine international anerkannte Norm, die spezifische Anforderungen an die Implementierung und Aufrechterhaltung von Datenschutz- und Informationssicherheitsmaßnahmen stellt. Sie legt fest, welche Schritte Unternehmen wie LOGIC unternehmen müssen, um ihre Risiken im Bereich der Informationssicherheit systematisch zu bewerten und zu verwalten. Durch die Zertifizierung wird bestätigt, dass LOGIC über robuste Verfahren und Prozesse verfügt, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten und damit einen umfassenden Schutz sensibler Daten sicherzustellen.

- Was versteht man unter Informationssicherheit?Informationssicherheit bezieht sich auf den Schutz von Informationen vor unbefugtem Zugriff, Verlust, Veränderung oder Zerstörung. Dies umfasst sowohl digitale als auch physische Daten. Bei LOGIC stellen wir sicher, dass alle vertraulichen Informationen, einschließlich Kundendaten, Geschäftsdaten und geistigem Eigentum, umfassend geschützt sind.

- Vor welchen Bedrohungen muss sich LOGIC besonders schützen?LOGIC muss sich insbesondere vor Cyberbedrohungen wie Phishing, Malware, Ransomware und gezielten Angriffen (sogenannten Advanced Persistent Threats) schützen. LOGIC setzt auf eine Kombination aus technologischen Maßnahmen, Schulungen und strengen Prozessen, um diesen Bedrohungen vorzubeugen.

- Was ist ein ISMS?Die Abkürzung ISMS steht für Information Security Management System, oder auf Deutsch, Informationssicherheitsmanagementsystem. Ein ISMS definiert spezifische Regeln, Methoden, Prozesse und Maßnahmen, um die Informationssicherheit innerhalb eines Unternehmens zu steuern, zu kontrollieren und sicherzustellen. Es umfasst Richtlinien, Verfahren und Kontrollen, die in allen Bereichen der Organisation angewendet werden, um den Schutz sensibler Informationen zu gewährleisten.

Bei LOGIC ist das ISMS ein Bestandteil unserer Unternehmensstrategie. Im Rahmen der ISO/IEC 27001-Zertifizierung wird unser ISMS regelmäßig auditiert und auf seine Wirksamkeit überprüft, um sicherzustellen, dass die implementierten Sicherheitsmaßnahmen den höchsten Standards entsprechen und kontinuierlich verbessert werden. - Wie sind die Auswirkungen auf unsere Arbeitsweise und die angebotenen Produkte und Dienstleistungen?Die Implementierung und Aufrechterhaltung eines Informationssicherheitsmanagementsystems (ISMS) nach ISO/IEC 27001-Standards hat direkte Auswirkungen auf unsere Arbeitsweise bei LOGIC. Im Vergleich zu einem nicht zertifizierten Unternehmen, das möglicherweise weniger strukturierte Sicherheitsprozesse hat, zwingt uns die Zertifizierung dazu, systematisch und regelmäßig unsere Sicherheitsmaßnahmen zu überprüfen und zu verbessern.

Trotz der Anforderungen, die durch die ISO/IEC 27001-Norm entstehen, bleibt LOGIC ein agiles Unternehmen. Unsere Arbeitsprozesse sind so gestaltet, dass wir flexibel auf neue Anforderungen reagieren können, ohne dabei Abstriche bei der Informationssicherheit zu machen. Dies ermöglicht es uns, weiterhin innovative und zuverlässige Lösungen zu entwickeln, während wir gleichzeitig die höchsten Sicherheitsstandards einhalten. - Was sind Beispiele für konkrete Maßnahmen?ZugangsregelungBei LOGIC wird der physische Zugang zu unseren Datenverarbeitungsanlagen durch streng kontrollierte Sicherheitszonen reguliert, nur autorisierte Personen erhalten Zugang. Besucher werden von autorisiertem Personal begleitet. Die Verwaltung der Zutrittsrechte erfolgt dokumentiert und wird regelmäßig überprüft, um sicherzustellen, dass nur berechtigte Personen Zugang haben. Besucher werden in einer Verwaltung erfasst und überprüft, um diese zu dokumentieren.BenutzerzugangsverwaltungBei LOGIC wird der Zugang zu unseren Systemen durch ein umfassendes Konzept gesteuert, das sicherstellt, dass nur autorisierte Benutzer auf Informationen und Systeme zugreifen können. Dies umfasst die Vergabe, Änderung und Entziehung von Zugangsrechten sowie den Einsatz von Passwörtern möglichst nah an den Empfehlungen des BSI und Multi-Faktor-Authentifizierung. Externe Zugriffe werden durch Firewalls und Verschlüsselung gesichert.ZugriffssteuerungLOGIC stellt sicher, dass Mitarbeiter nur auf die Daten zugreifen können, die für ihre Aufgaben erforderlich sind. Die Vergabe und Dokumentation von Zugriffsrechten erfolgt nach dem Prinzip der minimalen Rechtevergabe, und regelmäßige Überprüfungen sorgen dafür, dass nur notwendige Zugriffsrechte bestehen bleiben. Nicht zertifizierte Unternehmen könnten hier weniger systematische Ansätze verfolgen, was das Risiko für unbefugte Zugriffe erhöht.Protokollierung und ÜberwachungBei LOGIC werden alle relevanten Systemereignisse protokolliert, darunter An- und Abmeldungen, Passwortänderungen und Änderungen an Benutzerkonten. Diese Protokolle sind vor unbefugtem Zugriff geschützt und werden regelmäßig überprüft. Durch diese Maßnahmen können wir nachverfolgen, wer auf welche Daten zugegriffen hat und potenzielle Sicherheitsvorfälle identifizieren.LieferantenmanagementBei LOGIC legen wir großen Wert auf ein strenges Lieferantenmanagement. Wir stellen sicher, dass auch unsere Lieferanten die Sicherheitsstandards einhalten und in unsere Sicherheitsprozesse integriert sind. Dies bedeutet, dass wir die Informationssicherheitspraktiken unserer Lieferanten regelmäßig verifizieren und deren Einhaltung der vereinbarten Sicherheitsanforderungen sicherstellen. Nicht zertifizierte Unternehmen könnten hier weniger systematisch vorgehen, was potenzielle Schwachstellen in der Lieferkette bedeuten könnte.Verfügbarkeit und RedundanzLOGIC gewährleistet die Verfügbarkeit und Wiederherstellbarkeit von Daten durch den Einsatz von Backups, Redundanzen und physischem Schutz der Systeme. Wir setzen unter anderem USV-Anlagen und regelmäßige Wartungsprozesse ein, um Systemausfälle zu minimieren. Daten werden so gesichert, dass sie bei Bedarf schnell und zuverlässig wiederhergestellt werden können.SicherheitsvorfälleIm Falle eines Sicherheitsvorfalls (z.B. gemeldete Schwachstellen in Software oder Fehler durch Mitarbeitende) hat LOGIC definierte Prozesse zur schnellen Erkennung, Meldung und Reaktion implementiert. Diese Prozesse werden regelmäßig getestet und verbessert, um sicherzustellen, dass wir schnell und effektiv auf Bedrohungen reagieren können. In nicht zertifizierten Unternehmen könnten solche Prozesse weniger formalisiert oder etabliert sein, was die Reaktionszeit auf Sicherheitsvorfälle verlängern und das Risiko von Datenverlusten erhöhen könnte.Schulung und SensibilisierungAlle Mitarbeiter bei LOGIC werden regelmäßig zu den neuesten Sicherheitsbedrohungen und den internen Sicherheitsrichtlinien nach einem definierten Schulungsplan geschult. Dies stellt sicher, dass jeder in der Organisation über die Wichtigkeit von Informationssicherheit und Datenschutz informiert ist und weiß, wie er zu ihrer Erhaltung beitragen kann. In nicht zertifizierten Unternehmen könnte dieser Aspekt weniger stark betont werden, was das Risiko für uninformierte oder unachtsame Handlungen erhöht.

Informationen zur Zertifizierung

Wir beantworten Fragen zur ISO/IEC 27001-Zertifizierung, zum Scope und zu relevanten Sicherheitsprozessen.